La Dirección General de Migración (DGM) confirmó en la noche del miércoles, luego que medios especializados en cyberseguridad dieran el avance, del ciberataque a su base de datos por el ransomware Rhysida, que filtró nombres, direcciones y fechas de nacimiento de ciudadanos dominicanos y extranjeros.

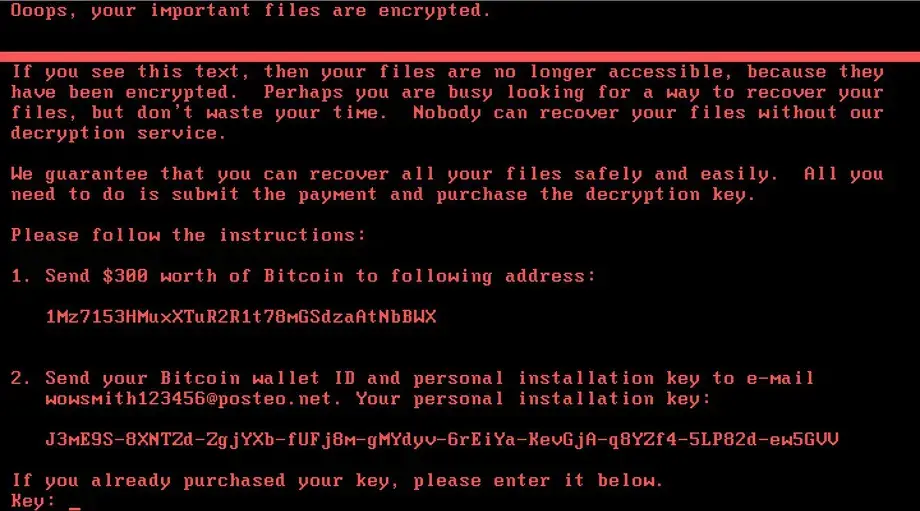

El ransomware es un software malicioso cuyo nombre se le colocó por la palabra Ransom que significa rescate. Su objetivo es secuestrar datos y pedir rescate por ellos.

ESET, compañía líder en detección proactiva de amenazas, analiza cómo funcionan este tipo de ataques y comparte recomendaciones para evitar ser víctimas.

Rhysida se trata de un grupo que emergió recientemente, a fines de mayo 2023. En concreto, “administra” un ransomware-as-a-Service (un modelo comercial de ciberdelincuencia). Desde su surgimiento el grupo tuvo predilección por objetivos en Latinoamérica. Su primer ataque de alto perfil fue contra entidades públicas de Chile y Argentina, en junio y agosto del 2023, respectivamente. También se cuentan entre sus ataques varios objetivos en Europa y Estados Unidos, entre otros.

¿Cómo ataca el ransomware Rhysida?

Uno de los métodos de dispersión de este ransomware, o software malicioso, es el envío de correos electrónicos falsos que simulan una fuente confiable. Frecuentemente, contienen archivos adjuntos o enlaces que, al abrirlos o hacer clic en ellos, descargan el ransonware en el sistema de la víctima. Es lo que se conoce como phishing.

Otra forma de ataque es mediante la explotación de vulnerabilidades del sistema. Por ejemplo, un software desactualizado o configuraciones de red inseguras. Los atacantes encuentran estos flancos débiles y pueden usarlos para ingresar a los sistemas de las víctimas, y más aún utilizar herramientas automatizadas que escanean la red en busca de más vulnerabilidades.

Las contraseñas débiles pueden ser usadas también como acceso a los sistemas, las primeras pruebas que hacen los atacantes es valerse de las contraseñas más comunes, como “123456” o “contraseña”, pero también pueden utilizar herramientas automatizadas que adivinan contraseñas, si estas no son lo suficientemente fuertes. Las mismas deben tener mayor complejidad que solo incorporar mayúsculas y números.

Este ransomware cuenta con un sitio en la dark web donde publican los nombres de las víctimas y publican la información robada en caso de que las víctimas no paguen el rescate.

Tras conocerse públicamente el ataque, desde la Dirección General de Migración (DGM) confirmaron que la filtración de datos puede incluir nombres, direcciones y fechas de nacimiento. Sin embargo, las operaciones y el cifrado de datos de la institución no se han visto comprometidos. Asimismo, que trabajan junto al Centro Nacional de Ciberseguridad para implementar medidas de remediación, fortalecer controles y monitorear posibles actividades anomalas.

Le recomendamos leer

Cómo blindarse de ataques de ransomware

ESET comparte recomendaciones para evitar un ataque de ransomware o detenerlo en caso de que se esté desarrollando:

- Mantener el software actualizado de los sistemas operativos y aplicaciones, ya que las actualizaciones corrigen vulnerabilidades que son las aprovechadas por los cibercriminales.

- Usar soluciones de seguridad confiables, como software antivirus, firewall y otras.

- Realizar copias de seguridad (backup) de forma regular, y almacenarlas en un lugar seguro y fuera del equipo del cual se realizó la copia.

- Educar a las personas que integran la organización para que estén conscientes de los riesgos del ransomware y otras amenazas informáticas, para que sepan responder ante correos electrónicos de phishing y otras técnicas utilizadas por los ciberdelincuentes.

- Implementar políticas de seguridad sólidas que incluyan el uso de contraseñas seguras y la limitación del acceso a datos y sistemas críticos.

- Establecer un plan de respuesta a incidentes que incluya los pasos a seguir para minimizar los daños y recuperar los datos de forma segura y rápida, ante un ataque.

- Verificar la procedencia de los archivos adjuntos y enlaces antes de abrirlos o hacer clic en ellos, ya que pueden ser utilizados por los ciberdelincuentes para distribuir el ransomware.